Cybersécurité pour TPE & PME

Réduisez les risques pour votre entreprise, protégez vos données

DécouvrirDemander un devis

Qu’est-ce que la cybersécurité ?

La cybersécurité représente l’ensemble des dispositifs, pratiques et stratégies visant à protéger votre système informatique, vos données, ainsi que vos infrastructures numériques contre les cybermenaces. Dans un monde de plus en plus connecté, la cybersécurité revêt une importance cruciale pour les entreprises, vous protégeant des attaques potentielles qui peuvent compromettre le fonctionnement de votre entreprise et la sécurité de vos données.

Elle englobe une série de mesures techniques, organisationnelles et humaines visant à prévenir les intrusions, détecter les activités malveillantes, réagir aux incidents de sécurité et à garantir une continuité d’activité en cas d’attaques.

La cybersécurité ne se limite pas à une simple protection contre les menaces externes, mais intègre également des pratiques de sensibilisation et de formation de vos équipes pour renforcer la vigilance et la sécurité au sein même de votre entreprise.

Les enjeux

Quels enjeux pour les PME et TPE ?

Les enjeux de la cybersécurité sont aujourd’hui au cœur des préoccupations des entreprises, mais il n’est pas toujours aisé de consacrer le temps et les ressources nécessaires pour protéger efficacement son système d’information. Chez Nako, nous comprenons les défis auxquels les TPE et PME sont confrontées en matière de cybersécurité.

Aujourd’hui, le risque de subir une cyberattaque est plus élevé que jamais, et les conséquences d’une telle attaque peuvent paralyser votre activité si votre système d’information n’est pas correctement sécurisé. La sécurisation et la gestion efficace de votre système informatique au quotidien sont devenues des enjeux essentiels pour le développement de votre entreprise.

Chez Nako, nous mettons tout en œuvre pour protéger votre infrastructure et vos données contre les multiples menaces cyber qui pèsent sur les entreprises. Nous utilisons des technologies éprouvées et proposons des solutions adaptées à votre stratégie d’entreprise. La cybersécurité est bien plus qu’une nécessité, c’est un pilier essentiel de votre succès et de la pérennité de votre activité. Découvrez comment Nako peut vous aider à relever ces défis et à renforcer la sécurité de votre entreprise.

La Cyber-sécurité en chiffres

* Sources délégation des entreprises relatif à la cybersécurité & Asteres étude de 2022

%

des attaques ont touché des PME/TPE

c'est le coût moyen dépensé suite à une cyberattaque

cyberattaques réussies

Nos solutions

Cybersécurité pour les entreprises

Dans un environnement numérique en constante évolution, la cybersécurité est devenue un impératif pour toute entreprise cherchant à protéger ses activités et ses données sensibles. Chez Nako, nous proposons une gamme complète de solutions dédiées à la cybersécurité des TPE et PME.

CyberSecure© by Nako

CyberSecure© constitue une solution complète de cybersécurité pensée pour offrir une protection robuste à votre infrastructure et à vos données sensibles :

- Sauvegardes cryptées de vos données

- Sécurisation du système d’information (SI)

- Sensibilisation à la cybersécurité

- Mise en place d’actions préventives

CyberProtect by Nako

Title

Campagne de phishing

Vous souhaitez tester efficacement les bonnes pratiques de vos équipes ? Nous pouvons mettre en place des campagnes de phishing de niveau divers pour tester vos collaborateurs :

- Préparation et création d’une campagne de phishing personnalisée

- Audit et présentation détaillée des résultats

- Sensibilisation de vos collaborateurs aux enjeux de la cyber

Sensibilisation

En matière de cybersécurité, la majorité des attaques proviennent de l’intérieur : vos équipes. Nous proposons de sensibiliser et former à plusieurs niveaux :

- Préparation de campagnes de phishing

- Communication sur les dernières attaques

- Conseils & formation

- Ressources

Audit de sécurité

Profitez de notre expertise en matière de cybersécurité et de notre expérience pour analyser le niveau de sécurité de votre Système d’information (SI) :

- Évaluation du niveau de sécurité général de votre SI

- Identification des failles de sécurité

- Propositions d’amélioration

- Audit complet et détaillé

Gestion des incidents

Vous pensez être victime d’une cyberattaque ? Nous pouvons intervenir rapidement pour limiter vos pertes de données et éviter la propagation de l’attaque à votre SI :

- Analyse et évaluation des dégâts techniques et matériels

- Propositions d’actions correctives

- Sensibilisation des équipes

En partenariat avec les meilleurs logiciels professionnels !

Vous souhaitez en savoir plus sur notre solution CyberSecure© ?

FAQ

Vos questions fréquentes sur la cybersécurité

La cybersécurité est un thème qui revient de plus en plus ces dernières années, mais pour autant, le sujet n’est pas encore assez grand public. Retrouvez dans cette section les questions les plus fréquentes autour de la cybersécurité, ainsi que nos réponses détaillées pour y voir (enfin) plus clair !

Quels sont les 3 grands piliers de la sécurité informatique ?

Les trois grands piliers de la sécurité informatique sont : la protection, la détection et la réaction.

- Protection : Ce pilier consiste à mettre en place des mesures préventives pour sécuriser votre infrastructure informatique et vos données sensibles. Il englobe l’implémentation de pare-feu, de systèmes d’authentification robustes, de chiffrement des données, ainsi que la mise à jour régulière des logiciels pour réduire les vulnérabilités.

- Détection : Il s’agit de surveiller en permanence votre système pour identifier les comportements anormaux, les activités suspectes ou les intrusions potentielles. Cela comprend l’utilisation de technologies avancées comme les outils de détection d’intrusion et les systèmes de surveillance en temps réel pour repérer rapidement les menaces.

- Réaction : Ce pilier vise à répondre efficacement aux incidents de sécurité identifiés. Cela implique la mise en place de plans d’intervention, la gestion des incidents, la limitation des dommages et la restauration des systèmes après une cyberattaque, tout en assurant la continuité des activités de l’entreprise.

En combinant ces trois piliers, les entreprises peuvent renforcer leur sécurité informatique et mieux se protéger contre les menaces numériques qui pourraient compromettre leurs opérations et leurs données.

Comment savoir si notre entreprise a été attaquée ?

Identifier une éventuelle attaque contre votre entreprise peut s’avérer délicat, car les signes peuvent être subtils.

Cependant, plusieurs indicateurs peuvent signaler une possible cyberattaque.

Des activités inhabituelles sur le réseau, telles que des connexions non autorisées, des transferts de données anormaux ou une utilisation excessive de la bande passante, peuvent être des signes d’intrusion. De même, des comportements inhabituels des systèmes informatiques, comme des plantages fréquents ou des performances anormales, pourraient indiquer des tentatives d’attaques en cours.

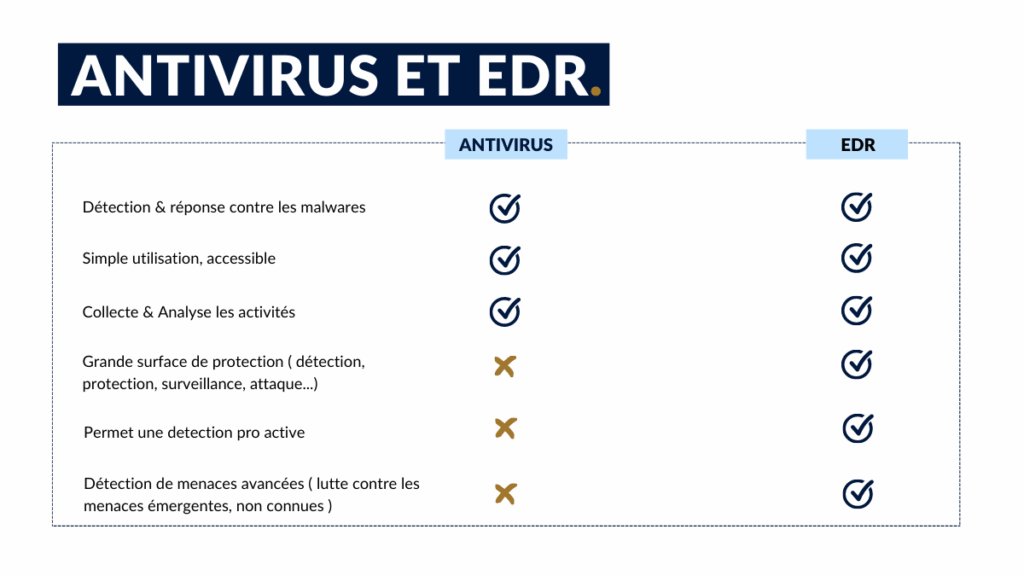

Les alertes émises par vos outils de sécurité, comme les antivirus, les systèmes de détection d’intrusion ou d’autres logiciels de sécurité, peuvent également être des indicateurs de comportements suspects sur vos systèmes.

En cas d’une attaque de ransomware, des messages demandant une rançon pour restaurer l’accès à vos fichiers constituent un signe évident d’attaque. De plus, des modifications non autorisées dans les comptes d’utilisateurs, des accès refusés à des données sensibles ou des demandes de changement de mots de passe sans justification peuvent signaler une compromission.

Si vous remarquez l’un de ces signes ou tout autre comportement inhabituel, il est crucial de réagir rapidement. L’investigation approfondie d’un possible incident de sécurité par des experts en cybersécurité peut limiter les dommages potentiels et aider à protéger votre entreprise contre de futures attaques.

Comment réagir en cas de cyberattaque ?

Face à une cyberattaque, une réaction rapide et structurée est essentielle pour minimiser les dommages potentiels !

Voici les 7 étapes que nous vous recommandons :

Étape 1 : Isoler et contenir

Dès que vous identifiez une attaque en cours, isolez les systèmes affectés pour limiter la propagation de l’attaque à d’autres parties de votre réseau. Coupez les connexions compromises pour empêcher l’accès continu des attaquants.

Étape 2 : Notifier les parties concernées

Informez rapidement les parties pertinentes au sein de votre entreprise, comme l’équipe informatique, la direction et les équipes opérationnelles. Établissez une communication claire et précise sur la situation pour coordonner la réponse.

Étape 3 : Collecte de preuves

Documentez toutes les informations relatives à l’attaque : capturez des écrans, enregistrez les fichiers affectés, notez les comportements suspects et conservez les logs des événements. Ces éléments peuvent être précieux pour l’enquête et l’analyse post-incident.

Étape 4 : Contacter un expert en sécurité

Faites appel à des spécialistes en cybersécurité ou à des entreprises spécialisées comme Nako pour vous aider à enquêter sur l’attaque, à réparer les failles de sécurité et à restaurer vos systèmes.

Étape 5 : Notifier les autorités compétentes

Dans certains cas, il peut être nécessaire de signaler l’attaque aux autorités compétentes, comme les agences gouvernementales ou les organismes de régulation, surtout si des données sensibles ont été compromises.

Étape 6 : Évaluation post-incident

Après avoir maîtrisé la situation, effectuez une évaluation complète de l’incident pour comprendre les causes, les conséquences et mettez en place des mesures pour éviter de futures attaques similaires.

Étape 7 : Renforcement de la sécurité

Mettez en œuvre des mesures de sécurité supplémentaires ou des correctifs pour renforcer la sécurité de vos systèmes, tout en sensibilisant et en formant votre personnel pour réduire les risques futurs.

Quelles sont les cyber menaces les plus courrantes ?

Il existe un très grand nombre de menaces cyber, cependant voici les 5 plus répandues :

- Les attaques de phishing : Ces attaques visent à tromper les utilisateurs en leur faisant croire qu’ils interagissent avec une entité légitime pour obtenir des informations confidentielles telles que des identifiants de connexion, des mots de passe ou des données financières.

- Les logiciels malveillants (malware) : Cette catégorie englobe les virus, les vers informatiques, les chevaux de Troie et les ransomwares. Les logiciels malveillants infectent les systèmes pour endommager, voler ou chiffrer des données, souvent en échange d’une rançon.

- Les attaques par déni de service (DDoS) : Ces attaques visent à rendre un service indisponible en surchargeant les serveurs ciblés avec un grand nombre de requêtes, perturbant ainsi le fonctionnement normal du service.

- Les attaques par force brute : Elles consistent à essayer de deviner les identifiants de connexion en utilisant une méthode itérative pour tester toutes les combinaisons possibles jusqu’à trouver les bonnes.

- Les failles de sécurité dans les applications et les systèmes : Les vulnérabilités dans les logiciels, les systèmes d’exploitation ou les applications peuvent être exploitées par des attaquants pour accéder aux données sensibles ou compromettre la sécurité d’un système.

Ces menaces représentent une fraction des nombreuses attaques auxquelles les entreprises sont confrontées quotidiennement. La sensibilisation, la formation du personnel et la mise en place de mesures de protection adéquates sont essentielles pour se prémunir contre ces menaces.

Quels sont les impacts des cyberattaques sur les entreprises ?

Les cyberattaques peuvent avoir des conséquences dévastatrices pour les entreprises, notamment :

- Perturbation des opérations : Les cyberattaques peuvent paralyser les opérations quotidiennes d’une entreprise, provoquant des interruptions de services, la perte d’accès aux systèmes critiques et entraînant une baisse de productivité.

- Vol ou perte de données sensibles : Les attaques peuvent compromettre la sécurité des données sensibles des clients ou de l’entreprise elle-même, entraînant leur vol, leur divulgation ou leur suppression, ce qui peut avoir un impact financier et légal considérable.

- Dommages financiers : Les cyberattaques peuvent entraîner des pertes financières directes, que ce soit à travers le paiement de rançons en cas de ransomware, des coûts liés à la restauration des systèmes ou des pertes de revenus dues à des arrêts d’activité prolongés.

- Réputation et perte de confiance : Les entreprises victimes de cyberattaques peuvent subir une altération de leur réputation et une perte de confiance de la part de leurs clients, partenaires et investisseurs en raison de la perception d’une gestion insuffisante de la sécurité des données.

- Impact légal et réglementaire : Les entreprises peuvent être tenues responsables légalement en cas de violation de données, ce qui peut entraîner des amendes importantes, des litiges, voire des poursuites judiciaires.

En France sur l’année 2022, ce sont plus de 385 000 cyberattaques qui ont réussi, avec un côut moyen estimé de 59 000€ dépensé par les entreprises touchées.

Ces conséquences soulignent l’importance critique d’une solide posture de cybersécurité pour protéger les entreprises contre ces impacts néfastes.

Contact

Des questions ? Besoin d’un devis ?

N’hésitez pas à prendre contact avec un membre de l’équipe Nako pour échanger sur vos besoins en matière de cybersécurité ou autres projets informatiques :

01 46 22 36 12 (Paris)

Besoin de discuter directement avec notre équipe cybersécurité par téléphone ? N’hésitez pas à composer le 01.46.22.36.12 pour joindre notre équipe parisienne (Nako Paris)

contact@nako.fr

Un besoin moins urgent ? Envoyez-nous simplement un e-mail à contact@nako.fr, nous y répondrons dans les meilleurs délais !

Ressources

Quelques ressources en Cybersécurité

Vous cherchez à sensibiliser vos équipes ? N’hésitez pas à consulter, télécharger et imprimer ces ressources mises à disposition par le site officiel Cybermalveillance.gouv.fr

Nous ajouterons également des articles fréquemment afin de traiter des actualités du secteur, mais aussi des principes de base de la cybersécurité. N’hésitez pas à revenir régulièrement à cette section !

Nos fiches coup de coeur

Les 10 mesures essentielles pour assurer votre sécurité numérique

Fiche concrète des 10 bonnes pratiques à retenir

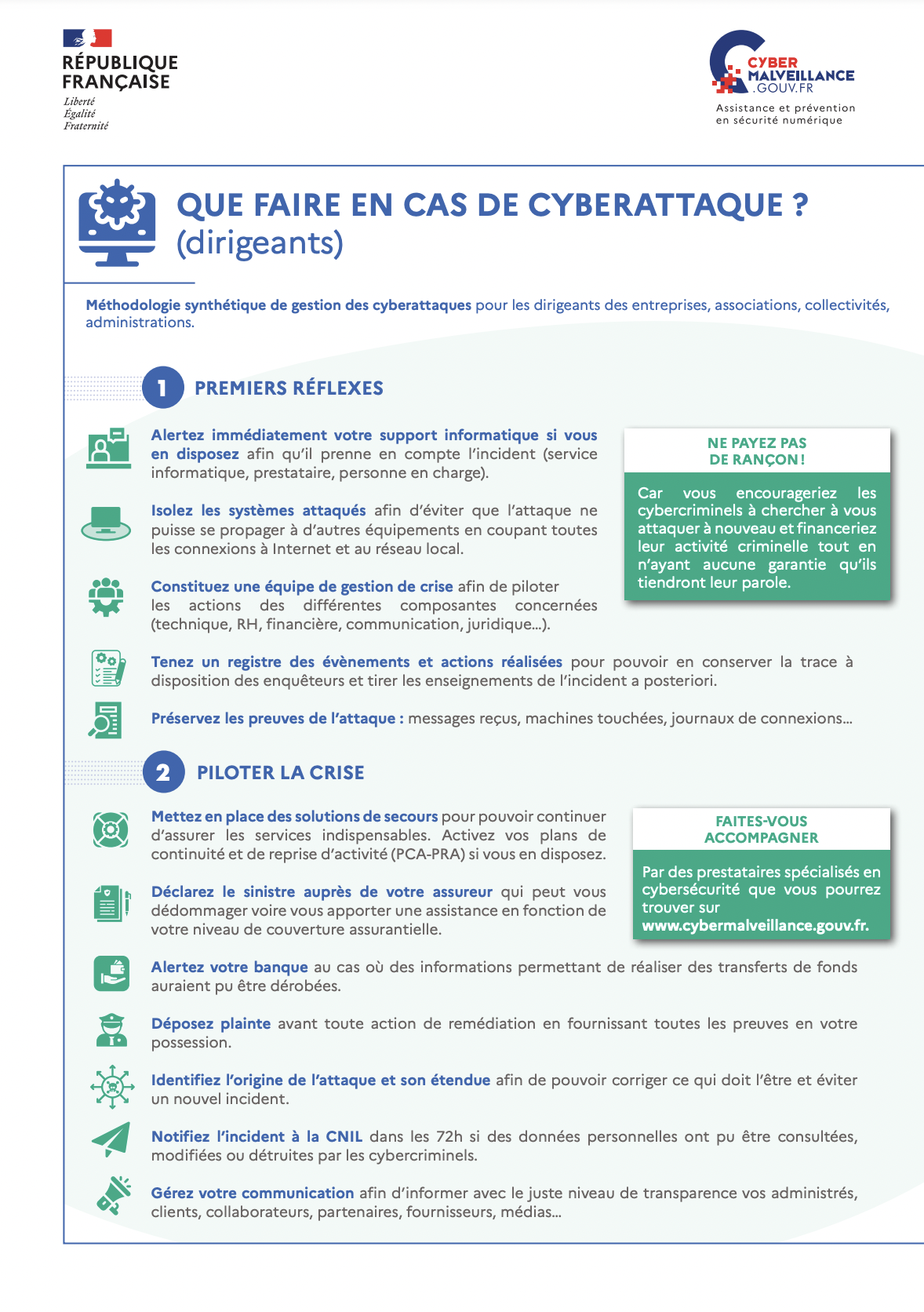

Que faire en cas de cyberattaque ? (pour dirigeants)

Les bons réflexes à adopter en as de cyberattaque

Comment piloter sa cybersécurité ? (pour dirigeants)

Méthodologie de gestion de la cybersécurité d’une PME/TPE

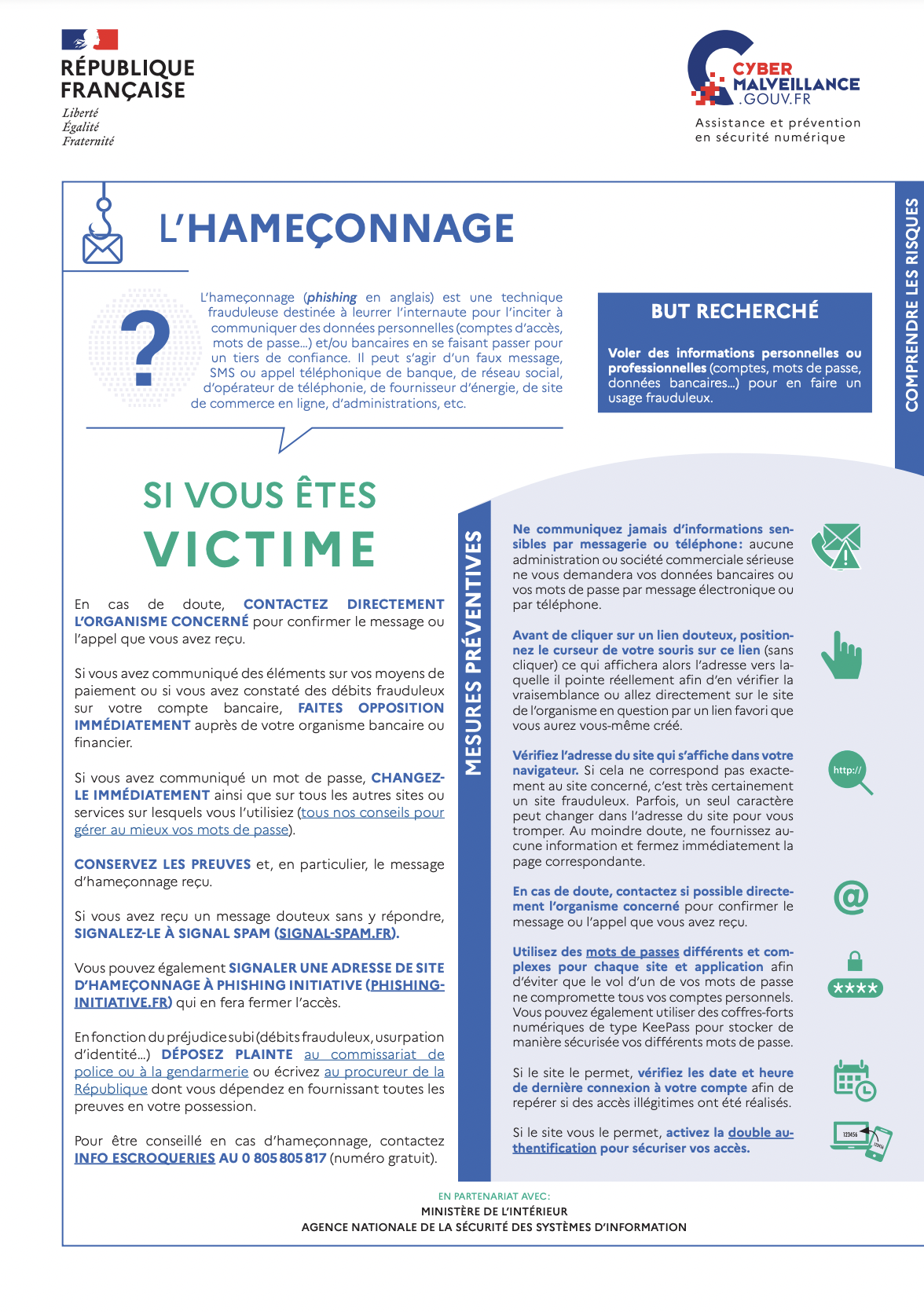

Que faire en cas de "phishing" (hameçonnage) ?

Les bons réflexes à adopter en cas de phishing (hameçonnage)